Sauvegarde CIAM : La clé d'une protection complète de l'identité des clients

Okta Customer Identity Cloud (Auth0), Microsoft Entra External ID, Ping Identity, ForgeRock et OneLogin permettent aux entreprises de gérer efficacement les identités des clients, en offrant des expériences de connexion sans friction, des interactions personnalisées et des contrôles d'accès sécurisés.

Toutefois, alors que les entreprises s'appuient de plus en plus sur les solutions CIAM, elles négligent souvent un élément essentiel de la protection de l'identité des clients : la sauvegarde et la récupération des données. Sans une stratégie de sauvegarde des données, même les systèmes CIAM les plus avancés peuvent devenir des points uniques de défaillance, exposant les entreprises à des pertes de données, des perturbations opérationnelles, des violations de données clients et des risques de non-conformité.

Comprendre le rôle du CIAM dans la sécurité des clients

Qu'est-ce que le CIAM?

La gestion des identités et des accès des clients (CIAM) est une branche spécialisée de la gestion des identités conçue pour gérer et sécuriser les identités des clients tout en offrant des expériences transparentes aux utilisateurs. Les solutions CIAM permettent aux organisations d'authentifier les utilisateurs et de gérer leur accès à diverses applications.

Au fond, les solutions CIAM font le lien entre la sécurité et la commodité. Elles permettent aux organisations de déléguer le développement et la gestion des systèmes d'authentification, ce qui permet aux utilisateurs de vivre une expérience transparente pendant que les entreprises se concentrent sur ce qu'elles font le mieux.

Top Benefits of CIAM for Businesses

Les solutions CIAM sont devenues des outils indispensables pour les organisations qui s'efforcent d'équilibrer la sécurité avec des expériences utilisateur fluides. Qu'il s'agisse d'améliorer la facilité de connexion ou d'assurer une protection solide des données, les solutions CIAM offrent un large éventail d'avantages qui répondent à la fois à la satisfaction des clients et à la conformité réglementaire.

- Frictionless User Experience : Les solutions CIAM rationalisent le parcours client en permettant des fonctionnalités telles que le SSO, les connexions sociales et la gestion des comptes en libre-service. Par exemple, les utilisateurs peuvent créer des comptes, se connecter à l'aide de plateformes sociales comme Google ou Facebook, et gérer leurs profils sans avoir besoin d'une assistance informatique.

- Sécurité renforcée : Les solutions CIAM offrent des fonctions de sécurité avancées telles que l'authentification multifactorielle (MFA), l'authentification adaptative et la détection des menaces en temps réel. Ces outils permettent de protéger les identités des clients en rendant plus difficile l'accès des utilisateurs non autorisés. En outre, ils surveillent le comportement des utilisateurs afin de détecter les activités suspectes et d'y répondre, réduisant ainsi le risque de violation des données.

- Conformité réglementaire : Les plateformes CIAM aident les organisations à se conformer à des réglementations telles que GDPR, CCPA, et HIPAA en gérant le consentement, les paramètres de confidentialité et les contrôles d'accès. Ils fournissent des outils permettant de documenter les autorisations des utilisateurs et de maintenir des pistes d'audit, ce qui permet aux organisations de prouver leur conformité lors des inspections réglementaires. Cela permet également de renforcer la confiance des clients en donnant aux utilisateurs le contrôle de leurs données personnelles.

- Expériences personnalisées : Les plateformes CIAM permettent aux entreprises de recueillir et d'analyser les préférences, les comportements et les données démographiques des clients, ce qui permet d'adapter le marketing et de personnaliser les interactions avec les utilisateurs. En centralisant les données d'identité, les solutions CIAM facilitent les recommandations personnalisées, les promotions ciblées et l'amélioration de la satisfaction des clients.

- Étendue et flexibilité : Les solutions CIAM sont conçues pour gérer des millions d'utilisateurs et s'adapter aux besoins croissants des entreprises. Elles prennent en charge les environnements hybrides et multi-cloud, ce qui les rend adaptées aux organisations de toute taille. Par exemple, les plateformes CIAM s'adaptent de manière transparente aux périodes de pointe, telles que les lancements de produits ou les ventes de vacances, garantissant un service ininterrompu et une expérience utilisateur cohérente.

Alors que les solutions CIAM apportent une foule d'avantages en supprimant le fardeau de la création et de la gestion des systèmes d'authentification en interne, elles créent également une dépendance critique pour les organisations. Cette dépendance fait qu'il est impératif non seulement de mettre en œuvre efficacement le CIAM, mais aussi de sauvegarder et de protéger les données d'identité des clients qu'elles stockent, afin de garantir la résilience contre les erreurs de configuration, les violations ou les pertes de données potentielles.

Les risques d'une dépendance exclusive aux plateformes CIAM

Les solutions CIAM fournissent des outils essentiels pour la gestion des identités et des accès des clients, mais elles ne sont pas sans risques. Ces plateformes, lorsqu'elles ne sont pas correctement configurées ou protégées, peuvent devenir des points critiques de défaillance, entraînant des violations, des pertes de données et des perturbations opérationnelles.

Pour tirer pleinement parti des avantages du CMEI, les organisations doivent s'attaquer aux vulnérabilités inhérentes et mettre en place des mesures de protection pour atténuer les risques tels que :

- Mauvaises configurations : De petites erreurs ou des configurations erronées dans les politiques d'accès ou les permissions des utilisateurs peuvent se transformer en vulnérabilités importantes sur le plan de la sécurité.

- Menaces internes : les employés ou les sous-traitants ayant accès aux configurations CIAM peuvent supprimer accidentellement ou malicieusement des données clients ou altérer des configurations critiques.

- Attaques par ransomware : Les attaquants qui ciblent les systèmes CIAM peuvent crypter les données des clients ou désactiver les fonctionnalités de connexion, perturbant ainsi les opérations commerciales.

- L'absence de sauvegarde intégrée : Les plates-formes CIAM se concentrent sur l'authentification et la gestion des accès, mais ne disposent généralement pas de fonctions de sauvegarde et de récupération. Sans ces capacités, les organisations peuvent être confrontées à des temps d'arrêt prolongés et à des pertes de données en cas d'incidents.

- API Exploits : De nombreuses solutions CIAM s'appuient fortement sur les API pour les intégrations et la gestion, ce qui est souvent la cible des attaquants. Les API mal sécurisées peuvent exposer les données sensibles des clients ou permettre un accès non autorisé aux systèmes CIAM, ce qui amplifie les risques de sécurité.

- Shadow IT and Unmanaged Apps : Les applications non sécurisées intégrées au système de CMEI peuvent introduire des failles de sécurité dans l'ensemble de l'environnement. Ces applications peuvent ne pas respecter les normes de sécurité, ce qui peut exposer les données d'identité des clients.

- Attaques de réutilisation des justificatifs : Si les clients réutilisent leurs mots de passe sur plusieurs plateformes, des brèches sur d'autres sites peuvent compromettre les comptes gérés par la solution CIAM, même si la plateforme elle-même est sécurisée.

La sécurisation de l'environnement CIAM relève en fin de compte de la responsabilité de l'organisation. Les solutions de CMEI contiennent des données critiques et sensibles sur les clients, ce qui en fait une cible de grande valeur pour les attaquants et les rend vulnérables aux erreurs opérationnelles.

Pour garantir l'intégrité et la disponibilité de ces données, les organisations doivent adopter une stratégie complète et hermétique qui va au-delà de la simple confiance dans la plateforme de CMEI elle-même et de la protection contre les mauvaises configurations, les brèches et les incidents imprévus.

Résilience des données CIAM grâce aux solutions de sauvegarde

Caractéristiques clés des stratégies de sauvegarde efficaces

Les systèmes CIAM constituent l'épine dorsale de la gestion des identités des clients et garantir la résilience des données n'est plus seulement une bonne pratique, c'est une nécessité. Même des perturbations mineures, telles que des erreurs de configuration ou des pertes de données, peuvent avoir des conséquences considérables sur la sécurité, l'expérience et les opérations.

Voici un aperçu plus approfondi des raisons pour lesquelles il est essentiel d'avoir une stratégie de sauvegarde et de récupération robuste:

- Atténuer les risques de perte de données : Les suppressions accidentelles, les mises à jour en masse dues à des appels d'API bogués, les mauvaises configurations et les cyberattaques peuvent toutes entraîner la perte de données d'identité des clients. Et on ne plaisante pas avec la perte de données clients. Les sauvegardes garantissent que ces données peuvent être restaurées rapidement et avec précision, même s'il ne s'agit que d'une seule configuration ou d'un seul utilisateur.

- Assurer la continuité des activités : Les temps d'arrêt des systèmes CIAM peuvent empêcher les clients d'accéder à leurs comptes, ce qui entraîne des pertes de revenus et nuit à la réputation de l'entreprise.

- Soutenir les efforts de conformité : De nombreuses réglementations en matière de protection des données exigent que les organisations maintiennent l'intégrité et la disponibilité des données des clients. Des sauvegardes régulières garantissent que vous disposez toujours d'une copie de ces données et soutenir les initiatives de conformité.

- Recouvrement après des attaques de ransomware : Les systèmes CIAM sont des cibles de grande valeur pour les attaques de ransomware. Les sauvegardes garantissent que les organisations peuvent restaurer les données sans payer de rançon, minimisant les temps d'arrêt et évitant les dommages financiers.

- Préparation à la reprise après sinistre : en cas de sinistre à grande échelle, tel qu'une panne de centre de données, les sauvegardes garantissent que les systèmes CIAM peuvent être entièrement restaurés pour maintenir les opérations et servir les clients sans interruption.

"90 % des organisations ont connu au moins un incident lié à l'identité au cours de l'année écoulée"

- 2024 Trends in Securing Digital Identities (IDSA)

Cela montre qu'il est assez courant pour les organisations de subir des incidents qui risquent d'entraîner la perte ou la violation des données d'identité sensibles des clients. Grâce aux sauvegardes, les organisations ont la possibilité de restaurer rapidement leurs données et de reprendre le cours normal de leurs activités.

En effectuant des sauvegardes fréquentes, les entreprises peuvent s'assurer que leurs systèmes de gestion de l'identité des clients restent résistants face aux perturbations. Les sauvegardes ne constituent pas seulement un filet de sécurité, elles permettent également aux entreprises de conserver la confiance de leurs clients, de répondre aux exigences de conformité et d'assurer la continuité de leurs activités.

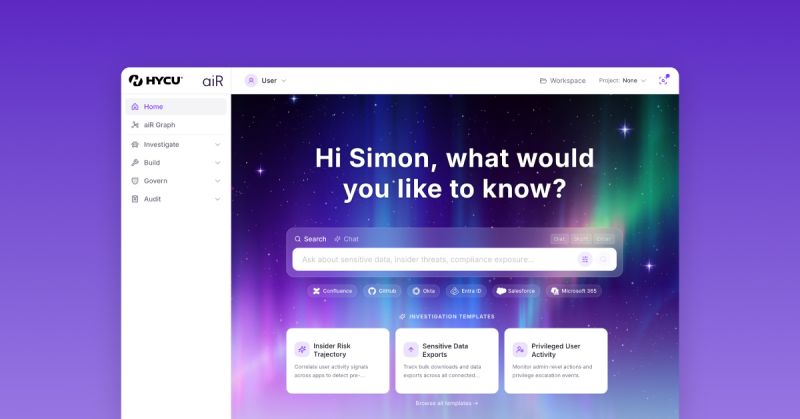

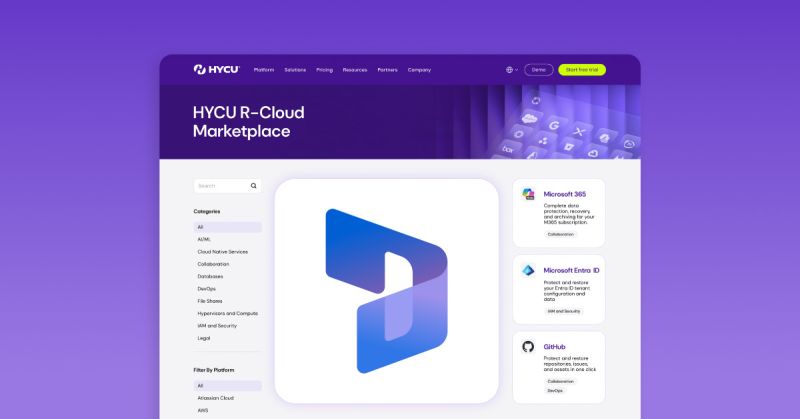

Pourquoi HYCU se démarque dans la protection des données CIAM

HYCU offre une solution complète de sauvegarde et de récupération pour les plateformes CIAM comme Okta CIC (Auth0) ainsi que d'autres solutions IAM dont Okta Workforce Identity Cloud (WIC), Microsoft Entra ID (anciennement Azure AD), et AWS Identity and Access Management (IAM).

L'approche unifiée de HYCU est conçue pour simplifier la gestion des sauvegardes avec une protection des données pour toutes les applications critiques dans une solution unique.

Avec HYCU, les organisations bénéficient de :

- Sauvegardes automatisées, basées sur des politiques.

- Récupération rapide en un clic des données et des configurations.

- Sauvegardes immuables stockées dans un espace de stockage appartenant au client.

Conclusion

Les solutionsCIAM sont essentielles pour offrir aux clients des expériences sécurisées et transparentes. Cependant, elles ne sont pas infaillibles. En intégrant une stratégie de sauvegarde et de récupération, les entreprises peuvent protéger les données d'identité de leurs clients et garantir la résilience de leurs données CIAM. HYCU aide à combler cette lacune critique, permettant aux entreprises de passer d'une connexion sans friction à une récupération sans friction.

En savoir plus sur les solutions de protection des données d'identité de HYCU.

Questions fréquemment posées

1. Les solutions CIAM comme Okta ou Microsoft Entra ID conservent-elles une sauvegarde de nos données ?

Non, la plupart des plateformes SaaS fonctionnent selon un modèle de responsabilité partagée. Bien qu'elles s'occupent de fournir une infrastructure et une plateforme fiables, elles ne s'occupent pas des données du client et de leur sauvegarde.

2. Une solution de CMEI peut-elle fonctionner sans système de sauvegarde ?

Oui, mais cela rend les organisations vulnérables à la perte ou à la corruption de données, ce qui peut perturber l'accès des clients, avoir un impact financier et nuire à la réputation de la marque.

3. À quelle fréquence les sauvegardes de données CIAM doivent-elles être effectuées ?

Les sauvegardes devraient idéalement être effectuées quotidiennement ou en fonction de l'activité et de la criticité du système.

4. Les sauvegardes CIAM sont-elles nécessaires si mes données sont stockées dans le cloud ?

Oui, les fournisseurs de cloud n'offrent pas toujours des options de sauvegarde ou de récupération complètes, d'où l'importance pour les organisations de disposer de solutions de sauvegarde indépendantes.

5. Les données d'identité des clients peuvent-elles être sauvegardées manuellement par les organisations ?

Oui, il existe des moyens de sauvegarder manuellement les données régulièrement ou d'utiliser des scripts pour exporter les données. Cependant, cela nécessite une intervention humaine et n'est pas toujours la méthode la plus sûre. Il est également difficile d'utiliser rapidement ces sauvegardes pour restaurer les données après un incident.

Obtenez les dernières informations et mises à jour

By submitting, I agree to the HYCU Subscription Agreement , Terms of Usage , and Privacy Policy .