Copia de seguridad CIAM: La clave para una protección completa de la identidad del cliente

La gestión de la identidad y el acceso de los clientes (CIAM) es fundamental para que las empresas creen interacciones seguras y fluidas con los clientes, desde la creación de cuentas hasta el inicio de sesión y las experiencias personalizadas. Soluciones CIAM como Okta Customer Identity Cloud (Auth0), Microsoft Entra External ID, Ping Identity, ForgeRock y OneLogin permiten a las empresas gestionar eficazmente las identidades de los clientes, proporcionando experiencias de inicio de sesión sin fricciones, interacciones personalizadas y controles de acceso seguros.

Sin embargo, a medida que las organizaciones confían cada vez más en las soluciones CIAM, a menudo pasan por alto un componente crítico de la protección de la identidad del cliente: la copia de seguridad y la recuperación de datos. Sin una estrategia de copia de seguridad de datos, incluso los sistemas CIAM más avanzados pueden convertirse en puntos únicos de fallo, exponiendo a las empresas a pérdidas de datos, interrupciones operativas, fugas de datos de clientes y riesgos de cumplimiento normativo.

Comprender el papel de la CIAM en la seguridad del cliente

¿Qué es la CIAM?

La Gestión de Identidades y Accesos de Clientes (CIAM) es una rama especializada de la gestión de identidades diseñada para gestionar y asegurar las identidades de los clientes a la vez que proporciona experiencias de usuario sin fisuras. Las soluciones CIAM permiten a las organizaciones autenticar a los usuarios y gestionar su acceso a diversas aplicaciones.

En esencia, las soluciones CIAM tienden un puente entre la seguridad y la comodidad. Permiten a las organizaciones delegar el desarrollo y la gestión de los sistemas de autenticación, permitiendo a los usuarios tener una experiencia fluida mientras las empresas se centran en lo que mejor saben hacer.

Las principales ventajas de CIAM para las empresas

Las soluciones CIAM se han convertido en herramientas indispensables para las organizaciones que se esfuerzan por equilibrar la seguridad con experiencias de usuario fluidas. Desde mejorar la comodidad del inicio de sesión hasta garantizar una sólida protección de los datos, las soluciones CIAM ofrecen una amplia gama de beneficios que atienden tanto a la satisfacción del cliente como al cumplimiento de la normativa.

- Experiencia del usuario sin fricciones: Las soluciones CIAM agilizan el recorrido del cliente habilitando funciones como el SSO, los inicios de sesión sociales y la gestión de cuentas de autoservicio. Por ejemplo, los usuarios pueden crear cuentas, iniciar sesión utilizando plataformas sociales como Google o Facebook y gestionar sus perfiles sin necesidad de asistencia informática.

- Seguridad mejorada: Las soluciones CIAM ofrecen funciones de seguridad avanzadas como la autenticación multifactor (MFA), la autenticación adaptativa y la detección de amenazas en tiempo real. Estas herramientas ayudan a salvaguardar la identidad de los clientes dificultando el acceso a usuarios no autorizados. Además, supervisan el comportamiento de los usuarios para detectar y responder a actividades sospechosas, reduciendo el riesgo de filtración de datos.

- Cumplimiento de la normativa: Las plataformas CIAM ayudan a las organizaciones a cumplir normativas como GDPR, CCPA e HIPAA mediante la gestión del consentimiento, la configuración de la privacidad y los controles de acceso. Proporcionan herramientas para documentar los permisos de los usuarios y mantener registros de auditoría, garantizando que las organizaciones puedan demostrar el cumplimiento durante las inspecciones reglamentarias. Esto también fomenta la confianza de los clientes al dar a los usuarios el control sobre sus datos personales.

- Experiencias personalizadas: Las plataformas CIAM permiten a las empresas recopilar y analizar las preferencias, los comportamientos y los datos demográficos de los clientes, lo que permite un marketing a medida e interacciones personalizadas con los usuarios. Al centralizar los datos de identidad, las soluciones CIAM facilitan la oferta de recomendaciones personalizadas, promociones dirigidas y una mayor satisfacción del cliente.

- Escalabilidad y flexibilidad: Las soluciones CIAM están diseñadas para gestionar millones de usuarios y adaptarse a las crecientes necesidades empresariales. Son compatibles con entornos híbridos y multi-nube, lo que las hace adecuadas para organizaciones de cualquier tamaño. Por ejemplo, las plataformas CIAM se escalan sin problemas durante las horas punta, como el lanzamiento de productos o las ventas navideñas, garantizando un servicio ininterrumpido y una experiencia de usuario consistente.

Aunque las soluciones CIAM aportan una gran cantidad de beneficios al eliminar la carga de construir y gestionar sistemas de autenticación internamente, también crean una dependencia crítica para las organizaciones. Las empresas dependen en gran medida de estas plataformas para garantizar un funcionamiento fluido y salvaguardar los datos de los clientes.

Esta dependencia hace que sea imperativo no sólo implementar CIAM de forma eficaz, sino también realizar copias de seguridad y proteger los datos de identidad de los clientes que almacenan, garantizando la resistencia frente a posibles errores de configuración, infracciones o pérdidas de datos.

Los riesgos de depender únicamente de las plataformas CIAM

Las soluciones CIAM proporcionan herramientas esenciales para gestionar las identidades y el acceso de los clientes, pero no están exentas de riesgos. Estas plataformas, cuando no están correctamente configuradas o protegidas, pueden convertirse en puntos críticos de fallo, dando lugar a brechas, pérdidas de datos e interrupciones operativas.

Para aprovechar plenamente las ventajas de CIAM, las organizaciones deben abordar las vulnerabilidades inherentes y establecer salvaguardas para mitigar riesgos como:

- Misconfiguraciones: Pequeños errores o configuraciones erróneas en las políticas de acceso o en los permisos de usuario pueden convertirse en cascada en vulnerabilidades de seguridad significativas.

- Amenazas internas: los empleados o contratistas con acceso a las configuraciones CIAM pueden borrar accidental o maliciosamente datos de clientes o alterar configuraciones críticas.

- Ataques de ransomware: Los atacantes que tienen como objetivo los sistemas CIAM pueden cifrar los datos de los clientes o desactivar las funcionalidades de inicio de sesión, interrumpiendo las operaciones empresariales.

- Falta de copias de seguridad integradas: Las plataformas CIAM se centran en la autenticación y la gestión de accesos, pero en su mayoría carecen de funciones de copia de seguridad y recuperación. Sin estas capacidades, las organizaciones pueden enfrentarse a un tiempo de inactividad prolongado y a la pérdida de datos cuando se producen incidentes.

- API Exploits: Muchas soluciones CIAM dependen en gran medida de las API para las integraciones y la gestión, que a menudo son el objetivo de los atacantes. Las API mal protegidas pueden exponer datos sensibles de los clientes o permitir el acceso no autorizado a los sistemas CIAM, amplificando los riesgos de seguridad.

- Shadow IT y aplicaciones no gestionadas: Las aplicaciones no seguras integradas en el sistema CIAM pueden introducir brechas de seguridad en todo el entorno. Es posible que estas aplicaciones no respeten las normas de seguridad, exponiendo potencialmente los datos de identidad de los clientes.

- Ataques por reutilización de credenciales: si los clientes reutilizan contraseñas en varias plataformas, las brechas en otros sitios pueden comprometer las cuentas gestionadas a través de la solución CIAM, incluso si la propia plataforma es segura.

La seguridad del entorno CIAM es, en última instancia, responsabilidad de la organización. Las soluciones CIAM albergan datos críticos y sensibles de los clientes, lo que las convierte en un objetivo de alto valor para los atacantes y vulnerables a los errores operativos.

Para garantizar la integridad y disponibilidad de estos datos, las organizaciones deben adoptar una estrategia integral y protegida que vaya más allá de la mera confianza en la propia plataforma CIAM y la protección frente a errores de configuración, brechas e incidentes imprevistos.

Construir la resistencia de los datos CIAM con soluciones de copia de seguridad

Características clave de las estrategias de copia de seguridad eficaces

Los sistemas CIAM constituyen la columna vertebral de la gestión de identidades de los clientes y garantizar la resistencia de los datos ya no es sólo una buena práctica, sino una necesidad. Incluso las interrupciones menores, como las desconfiguraciones o la pérdida de datos, pueden tener consecuencias de gran alcance para la seguridad, la experiencia y las operaciones.

A continuación se analiza en profundidad por qué es esencial contar con una estrategia sólida de copia de seguridad y recuperación:

- Mitigación de los riesgos de pérdida de datos: Los borrados accidentales, las actualizaciones masivas debidas a llamadas a API con errores, las configuraciones erróneas y los ciberataques pueden provocar la pérdida de datos de identidad de los clientes. Y perder datos de clientes no es ninguna broma. Las copias de seguridad garantizan que estos datos puedan restaurarse con rapidez y precisión, incluso si se trata de una única configuración o usuario.

- Asegurar la continuidad del negocio: El tiempo de inactividad de los sistemas CIAM puede impedir que los clientes accedan a sus cuentas, lo que conlleva una pérdida de ingresos y una reputación dañada.

- Apoyar los esfuerzos de cumplimiento normativo: Muchas normativas de protección de datos exigen que las organizaciones mantengan la integridad y disponibilidad de los datos de los clientes. Las copias de seguridad periódicas garantizan que siempre se disponga de una copia de estos datos y apoyan las iniciativas de cumplimiento normativo.

- Recuperación ante ataques de ransomware: Los sistemas CIAM son objetivos de alto valor para los ataques de ransomware. Las copias de seguridad garantizan que las organizaciones puedan restaurar los datos sin pagar un rescate, minimizando el tiempo de inactividad y evitando daños financieros.

- Preparación para la recuperación de desastres: en casos de desastres a gran escala, como fallos en los centros de datos, las copias de seguridad garantizan que los sistemas CIAM puedan restaurarse por completo para mantener las operaciones y atender a los clientes sin interrupciones.

"El 90% de las organizaciones experimentaron al menos un incidente relacionado con la identidad en el último año"

- 2024 Tendencias en la protección de las identidades digitales (IDSA)

Esto demuestra que es bastante habitual que las organizaciones experimenten incidentes que supongan un riesgo de pérdida o violación de los datos confidenciales de identidad de los clientes. Con las copias de seguridad, las organizaciones tienen la posibilidad de restaurar rápidamente sus datos y reanudar su actividad con normalidad.

Con la realización frecuente de copias de seguridad, las organizaciones pueden garantizar que sus sistemas CIAM sigan siendo resistentes frente a las interrupciones. Las copias de seguridad no sólo proporcionan una red de seguridad, sino que también permiten a las organizaciones mantener la confianza de los clientes, cumplir los requisitos de conformidad y garantizar la continuidad de la actividad.

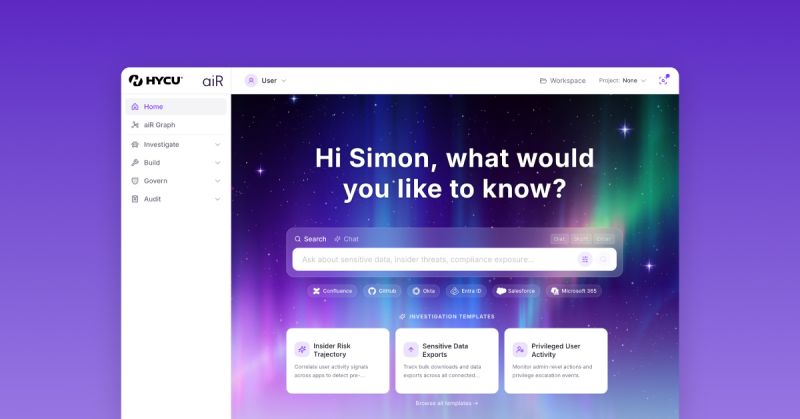

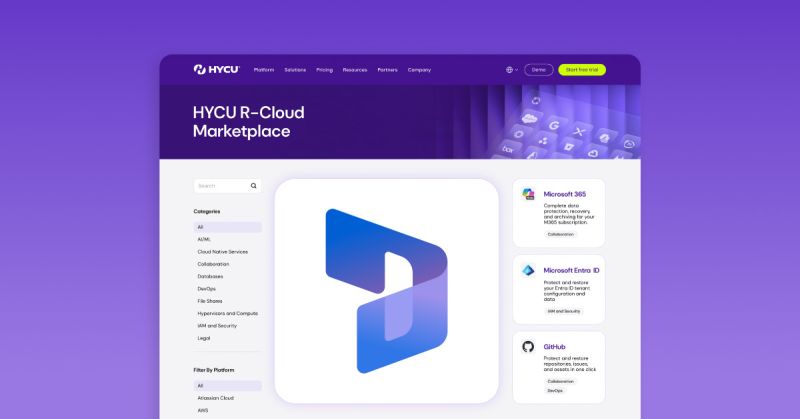

Por qué HYCU destaca en la protección de datos CIAM

HYCU ofrece una solución integral de copia de seguridad y recuperación para plataformas CIAM como Okta CIC (Auth0) junto con otras Soluciones IAM incluyendo Okta Workforce Identity Cloud (WIC), Microsoft Entra ID (antes Azure AD), y AWS Gestión de Identidad y Acceso (IAM).

El enfoque unificado de HYCU está diseñado para simplificar la gestión de copias de seguridad con protección de datos para todas las aplicaciones críticas en una única solución.

Con HYCU, las organizaciones se benefician de:

- Copias de seguridad automatizadas y basadas en políticas.

- Recuperación rápida con un solo clic de datos y configuraciones.

- Copias de seguridad inmutables guardadas en almacenamiento propiedad del cliente.

Conclusión

Las soluciones ICAM son esenciales para ofrecer experiencias de cliente seguras y sin fisuras. Sin embargo, no son infalibles. Dada la naturaleza y el volumen de los datos, incluso los errores más pequeños pueden tener consecuencias desastrosas.

Al incorporar una estrategia de copia de seguridad y recuperación, las organizaciones pueden salvaguardar los datos de identidad de sus clientes y garantizar la resistencia de sus datos CIAM. HYCU ayuda a salvar esta brecha crítica, permitiendo a las empresas pasar de los inicios de sesión sin fricción a la recuperación sin fricción.

Obtenga más información sobre las soluciones de protección de datos de identidad de HYCU.

Preguntas frecuentes

1. ¿Qué es la protección de datos de identidad? ¿Las soluciones CIAM como Okta o Microsoft Entra ID guardan una copia de seguridad de nuestros datos?

No, la mayoría de las plataformas SaaS funcionan con un Modelo de Responsabilidad Compartida. Si bien asumen la propiedad de proporcionar una infraestructura y una plataforma fiables, no asumen la propiedad de los datos del cliente ni de realizar copias de seguridad de los mismos.

2. ¿Puede funcionar una solución CIAM sin un sistema de copias de seguridad?

Sí, pero deja a las organizaciones vulnerables a la pérdida o corrupción de datos, lo que puede interrumpir el acceso de los clientes, causar un impacto financiero y dañar la reputación de la marca.

3. ¿Qué tan a menudo deben realizarse las copias de seguridad de los datos? ¿Con qué frecuencia deben realizarse las copias de seguridad de los datos CIAM?

Las copias de seguridad deberían realizarse idealmente a diario o en función de la actividad y criticidad del sistema.

4. ¿Son necesarias las copias de seguridad CIAM si mis datos se almacenan en la nube?

Sí, los proveedores de la nube no siempre ofrecen opciones completas de copia de seguridad o recuperación, por lo que es importante que las organizaciones cuenten con soluciones de copia de seguridad independientes.

5. ¿Es posible realizar copias de seguridad de los datos CIAM manualmente? ¿Las organizaciones pueden realizar copias de seguridad manuales de los datos de identidad de los clientes?

Sí, existen formas de realizar copias de seguridad manuales de los datos con regularidad o de utilizar secuencias de comandos para exportar los datos. Sin embargo, esto requiere intervención humana y no siempre es la forma más segura. También se convierte en un reto utilizar rápidamente estas copias de seguridad para restaurar los datos después de un incidente.

Obtenga las últimas novedades y actualizaciones

By submitting, I agree to the HYCU Acuerdo de suscripción , Terms of Usage , and Política de privacidad .