HYCU stellt R-Shield™ vor, Datenausfallsicherheit für R-Cloud Kunden

Die Einsätze haben sich verschoben. Der Datenschutz muss aufholen.

Jahrelang war Ransomware die Hauptbedrohung. Unveränderliche Backups und Sicherheitskopien halfen dabei, Unternehmen vor dem Aus zu bewahren und machten in vielen Fällen die Zahlung eines Lösegelds überflüssig. Aber die Angreifer haben sich angepasst.

Jetzt dringen sie in neue Bereiche vor: fragmentierte Infrastrukturen und ungeschützte SaaS-Anwendungen.

Hier zeigen sich die Risse:

- Legacy-Schutz kann nicht mithalten. Die meisten Lösungen wurden für Legacy-Infrastrukturen und generische Server entwickelt, nicht für intelligente virtuelle oder Cloud-Umgebungen. Nachrüsten ist keine Strategie, sondern ein Risiko.

- Der SaaS-Bestand ist gefährdet. Unternehmen verlassen sich auf Hunderte von SaaS-Anwendungen, aber die meisten Anbieter schützen nur eine Handvoll. Git-Repos, Cloud-Laufwerke, Wissensdatenbanken sind geschäftskritische Tools, die anfällig für Fehler, Missbrauch und Angriffe sind.

Es reicht nicht mehr aus, das zu schützen, was vertraut oder einfach ist. Der neue Standard lautet folgendermaßen: Schützen Sie alles, was wichtig ist, ohne blinde Flecken, ohne Kompromisse.

HYCU führt Resiliency Shield ein, um Kunden eine vollständige Abdeckung für SaaS, Cloud und On-Premises zu bieten

Wir bei HYCU haben es uns zur Aufgabe gemacht, den gesamten Datenbestand zu schützen. Mit der Einführung der HYCU Data Resiliency Cloud (R-Cloud)™ vor zwei Jahren haben wir Tausenden von Kunden die Möglichkeit gegeben, ihren gesamten Datenbestand mit mehr als 80 Workloads zu schützen - Tendenz steigend. Der Schutz des gesamten Datenbestands ist von entscheidender Bedeutung, aber da die Wiederherstellung die letzte Verteidigungslinie darstellt, müssen die Kunden in der Lage sein, Arbeitslasten bei jeder Bedrohung und jeder Anwendung zu schützen und wiederherzustellen.

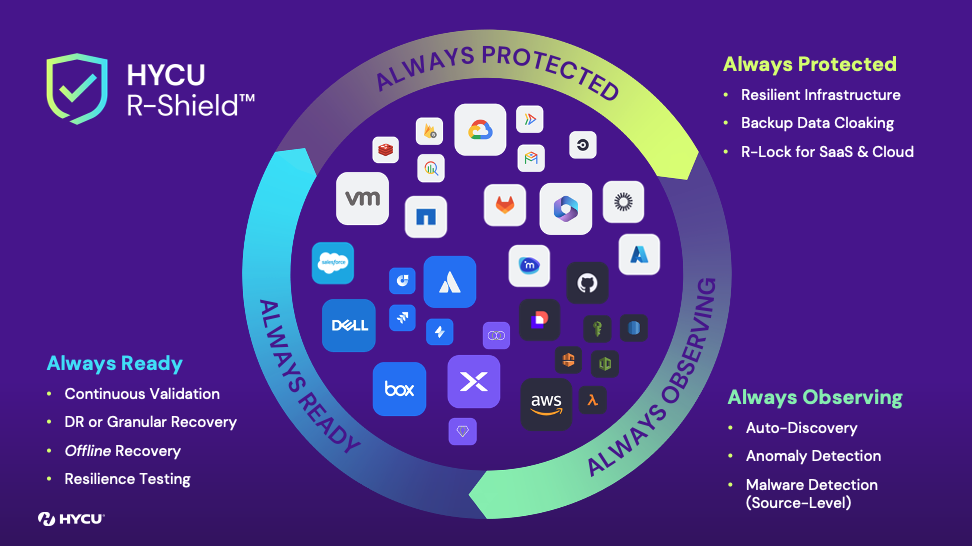

Deshalb freuen wir uns, R-Shield™ vorstellen zu können - eine Cyber-Resilience-Fabric, die in die HYCU R-Cloud Plattform integriert ist, entwickelt, um Kunden zu helfen, unabhängig von der Arbeitslast und der Bedrohung widerstandsfähiger zu werden. Diese Cyber-Resilienz ermöglicht es den Kunden zu bleiben:

- Immer geschützt. Angefangen bei einer Backup-Infrastruktur, die sicher mit militärischer Technologie aufgebaut ist, die auch sicherstellt, dass Ihre Daten immer vor Ihren Feinden verborgen sind. Schützen Sie alle Ihre kritischen Workloads (nicht nur einige wenige) mit Ihren Daten, die Sie mit kundeneigenen, unveränderlichen Backups immer unter Kontrolle haben.

- Immer im Bilde. Vollständige Transparenz ihres gesamten Datenbestands, um Risiken aufzudecken, sowie tiefgreifende Anomalieerkennung und Ransomware-Scanning auf der Anwendungsebene für eine schnelle Reaktion.

- Immer bereit. Trotz aller Schutz- und Präventionsmaßnahmen müssen die Kunden immer bereit sein, das wiederherzustellen, was sie brauchen, wenn sie es brauchen. Kunden können sich darauf verlassen, dass sie über validierte Backups verfügen und jede Arbeitslast oder bestimmte Daten mit Zuversicht und gemäß ihren Runbooks wiederherstellen können. Ob Insider-Bedrohungen, Angriffe auf die Lieferkette, Ransomware-Angriffe oder einfaches menschliches Versagen - die Kunden können auf ihre Daten zugreifen, wenn sie sie brauchen und wo sie sie brauchen.

Immer geschützt

Reduzieren Sie die Angriffsfläche: Backup Data Cloaking & Resilient Infrastructure

Backups sind heute ein Hauptziel für Angreifer. Laut dem Sophos State of Ransomware Report 2024 gaben 94% der Unternehmen, die im letzten Jahr von Ransomware betroffen waren, an, dass die Cyberkriminellen während des Angriffs versucht haben, ihre Backups zu kompromittieren. Es ist wichtig, dass Ihre Backups nicht leicht zu finden sind und dass Ihre Backup-Lösung sicher, gehärtet und kampferprobt ist.

HYCU reduziert die Angriffsfläche für Ihre Backups auf drei Arten:

- Gehärtet und militärtauglich. Beginnt mit den richtigen Architekturprinzipien. HYCU sichert Ihre Backups mit einer gehärteten virtuellen Appliance, der die Bundesbehörden vertrauen. Mit einer militärtauglichen Architektur und Zertifizierungen wie DISA STIG, Common Criteria und vTPM bleiben Ihre Daten isoliert, geschützt und einsatzbereit, egal wie raffiniert der Angriff ist.

- Agentlose Architektur. Die Komplexität der Infrastruktur ist einer der größten Feinde der Datensicherheit. HYCU eliminiert die Komplexität der Datensicherung und das damit verbundene Risiko mit einer Zero-Design-Architektur, die ohne Agenten oder eine Vielzahl von Standalone-Servern auskommt und native APIs ohne Hintertüren nutzt.

- Backup Data Cloaking: Es besteht keine Notwendigkeit, dass die Backup-Daten für andere als den Backup-Service sichtbar sind. Durch die Möglichkeit, den Backup-Datenverkehr in einem sicheren, unabhängigen Netzwerk zu isolieren, schafft HYCU eine Barriere zwischen den Produktionsnetzwerken und den Backup-Daten. HYCU ist sich darüber hinaus bewusst, dass Umgebungen dynamisch sind und es Zeiten gibt, in denen Kunden keine isolierten Netzwerke aufrechterhalten können. Daher bietet HYCU eine kontinuierliche Überwachung der Personen, die Zugriff auf die Sicherungsdaten haben, und warnt die Kunden, wenn Nicht-HYCU-Teilnehmer Zugriff auf die Daten haben, um sofortige Maßnahmen zu ergreifen.

R-Lock™ - Unveränderliche, standortferne Kopien

Alle ausgereiften Unternehmen verfügen über unveränderliche, standortferne Kopien für ihre Workloads vor Ort. Die 3-2-1 Regel ist ein jahrzehntelanger Ansatz. Wenn es jedoch um SaaS-Anwendungen geht, stehen die Kunden vor zwei Problemen:

- Beschränkte Abdeckung. Die meisten Anbieter schützen Microsoft 365, Salesforce und nur wenige andere - so dass wichtige Tools wie GitHub, Box und Confluence ungeschützt bleiben.

- Anbietergesteuerte Backups. Kunden geben oft die Kontrolle ab, was das Risiko für Dritte erhöht.

Mit R-Lock ist HYCU die einzige Lösung, die Unveränderlichkeit auf Unternehmensniveau für mehr als 80 SaaS- und Cloud-Workloads bietet. Keine Bindung an einen bestimmten Anbieter, nur speichereffiziente, unveränderliche Backups, die in Ihrer Cloud oder auf Ihrem lokalen Speicher gespeichert werden. Sie besitzen die Daten, das Ziel und den Wiederherstellungspfad. Das ist echte Ausfallsicherheit in großem Maßstab.

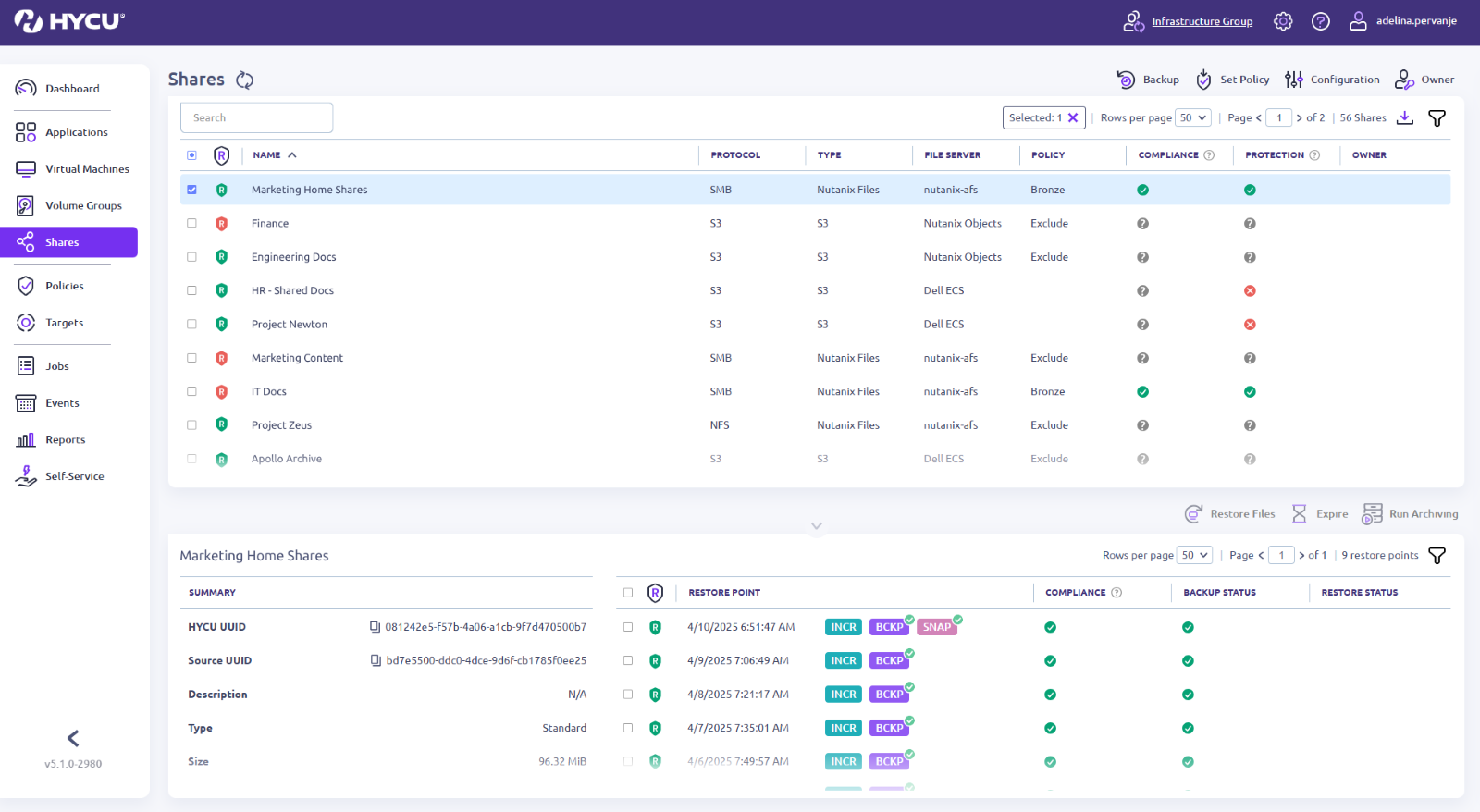

Nutzen wir Anwendungen wie Jira & Box. Kunden können Kopien mit schneller, objektbezogener Unveränderlichkeit in beliebiger Häufigkeit speichern. Wenn ein verärgerter Mitarbeiter anfängt, wichtige Dateien zu löschen, können HYCU-Benutzer einfach einen sicheren Zeitpunkt wählen und diese Dateien aus einer sicheren, unveränderlichen Kopie wiederherstellen, die effizient gespeichert ist.

Immer im Blick

Visualisieren Sie den Schutzstatus Ihres gesamten Datenbestands

In einer traditionellen Rechenzentrumsumgebung hatten Kunden die vollständige Kontrolle und Sichtbarkeit aller bereitgestellten Dienste. In der Welt von Public Cloud und SaaS können IT-Teams leicht den Überblick darüber verlieren, welche Dienste und Anwendungen wo genutzt werden. Häufig werden Workloads wie AWS IAM, Lambda, GitHub und DocuSign haben einen immensen Wert und sind oft ungeschützt und werden übersehen.

Mit HYCU R-Graph können Kunden ihren gesamten Datenbestand automatisch entdecken und sofort visualisieren und die Dienste und Anwendungen offenlegen, die jede einzelne Abteilung nutzt. Anschließend können die Teams sofort sehen und verstehen, welche Anwendungen keine validierten Wiederherstellungs-, Backup- oder Datenaufbewahrungsfunktionen haben. Auf diese Weise lassen sich Cyber- und Compliance-Risiken aufdecken - in einer einzigen Karte.

Continuous Data Smart Anomaly Detection

Ein großer Teil der Beobachtung von Anomalien ist nicht nur die Erkennung, sondern auch die Frage, wie schnell wir sie erkennen können. Es gibt eine Vielzahl von Heuristiken, die in der Branche eingesetzt werden. Eine der am häufigsten verwendeten und gut verstandenen Methoden ist die Menge der Datenänderungen. Es mag zwar so klingen, als wäre es so einfach, wie eine Excel-Funktion auszuführen, um die Standardabweichung über einen bestimmten Zeitraum zu betrachten, aber um es richtig zu machen und zu viele Fehlalarme auszuschließen, muss das System intelligent sein. HYCU hat dies für traditionelle Workloads wie VMs und Dateisysteme eingebaut, indem es den Änderungsbereich zwischen den Backups verfolgt.

Während die Datenänderungsrate für traditionelle Workloads in VMs, Apps und Dateisystemen gut ist, ist SaaS eine andere Sache. Standardmäßige Kapazitätsänderungen sind nicht der richtige Weg. Stellen Sie sich vor, das Hinzufügen neuer Benutzer in einem Identitätsmanagementsystem wie Okta mag einfach klingen, aber die Kapazität, die dadurch hinzugefügt wird, ist im Vergleich zur Gesamtkapazität verschwindend gering, so dass die Standard-"Datenänderungsrate" dies nicht erfasst. Wir müssen die Aktualisierungen auf Objektebene verfolgen. HYCU verfolgt Dinge wie die Anzahl der Hinzufügungen und Löschungen von Okta und ermöglicht es den Kunden, zu erkennen, ob es anomale Aktivitäten in der kritischen Infrastruktur gibt.

Erkennung von Malware auf Quellenebene

Eine frühzeitige Erkennung von Bedrohungen ist für die Minimierung von Unterbrechungen unerlässlich, aber die meisten Backup-Tools sind mit Kompromissen verbunden. Traditionell verfolgen die Anbieter einen von zwei Ansätzen:

- Das Backup auf einen neuen Server montieren und die Prüfungen durchführen

- Verlassen Sie sich auf das Scannen von Metadaten Stunden nach Abschluss des Backups, oft in ihren eigenen SaaS-Kontrollebenen.

In beiden Fällen wird aufgrund der Komplexität der Datenbewegung nur ein ausgewählter Satz von Daten gescannt. Dies schafft ein falsches Gefühl der Sicherheit und/oder führt zu einer verzögerten Erkennung. Bei der Übertragung von Metadaten in die externe Cloud wird außerdem ein neuer Angriffsvektor eingeführt: Ihr Anbieter. Wenn sensible Daten tatsächlich außerhalb Ihrer Umgebung übergeben und gescannt werden, bleiben die Verweilzeiten hoch und die Risikooberfläche vergrößert sich.

HYCU verfolgt einen grundlegend anderen Ansatz. Wir scannen echte Daten direkt an der Quelle, bevor sie Ihre Umgebung überhaupt verlassen. Das bedeutet eine schnellere, kontinuierliche Erkennung ohne Beeinträchtigung der Leistung oder Kontrolle. Es gibt keinen Zugriff auf die Daten von Anbietern, keine verzögerten Uploads und kein zentralisiertes Scannen, das Ihre Daten gefährdet. Durch die Unterstützung jedes beliebigen Backup-Ziels bietet HYCU Ihnen eine bessere Kontrolle und einen drastisch reduzierten Explosionsradius. Die Daten bleiben dort, wo sie hingehören: in Ihren Händen.

Immer bereit

Validierte Backups: Wiederherstellen mit Vertrauen

Wie das Sprichwort sagt, "Übung macht den Meister". Bei der Wiederherstellung ist das nicht anders. Kunden sollten sich stets vergewissern, dass das System und die Infrastruktur jederzeit für eine Wiederherstellung bereit sind. HYCU macht es den Kunden leicht, eine kontinuierliche Validierung einzurichten. Bei der herkömmlichen Validierung wird einfach eine VM hochgefahren, ein Ping gesendet und mit 'gut' bewertet. Das ist zwar ein Anfang, reicht aber nicht aus. HYCU geht noch weiter, indem es Datenbanken und Anwendungen selbst validiert und den Teams die Gewissheit gibt, dass alle kritischen Daten bei der Wiederherstellung funktionieren.

Flexible Wiederherstellungsoptionen

Jedes Wiederherstellungsszenario ist anders. Einige Situationen erfordern eine chirurgische Wiederherstellung. Andere erfordern eine vollständige Wiederherstellung von Anwendungen auf alternativen Systemen, Instanzen, Hypervisoren oder sogar über Clouds hinweg. Deshalb bietet HYCU eine breite Palette von Wiederherstellungsoptionen. Optionen, aus denen die Kunden wählen können, was für sie am besten geeignet ist. Ganz gleich, ob Sie eine bestimmte Datei wiederherstellen oder eine ganze Umgebung auf eine andere Plattform verschieben müssen, HYCU stellt sicher, dass Sie Ihre Daten wiederherstellen können, wann und wo Sie sie benötigen.

Automatisierte Cyber Recovery

Wenn es an der Zeit ist, die Daten wiederherzustellen, benötigen Kunden möglicherweise mehr als nur einzelne Workloads - sie müssen möglicherweise ganze Anwendungen wieder online bringen, einschließlich VMs, Dateisysteme, Datenbanken und Objektspeicher. HYCU automatisiert diesen kompletten Wiederherstellungsprozess, um die Wiederherstellung schnell und effizient zu gestalten. Für noch mehr Kontrolle unterstützt HYCU die Orchestrierung über Intentful REST APIs und Tools wie Terraform Provider. Egal, ob die Wiederherstellung lokal, in einer anderen Cloud oder über Infrastrukturen hinweg erfolgt, die Automatisierung gewährleistet eine reibungslose, koordinierte Rückkehr zum Service.

Offline-Wiederherstellung nach Angriffen auf die Lieferkette

Cyber-Angreifer haben sich auf hochwertige SaaS- und Cloud-Anbieter konzentriert, bei denen ein einziger Einbruch Tausende von Kunden gefährden kann. Von LastPass über Typeform bis hin zu Snowflake, das Muster ist klar: kein Anbieter ist immun. Aus diesem Grund darf sich die Ausfallsicherheit nicht auf Backups beschränken, sondern muss auch einen Plan umfassen, wie der Zugriff auf wichtige Daten wiederhergestellt werden kann, wenn der Dienst selbst nicht mehr verfügbar ist. Wenn die Systeme eines Anbieters angegriffen werden oder offline gehen, können es sich Ihre Teams nicht leisten, stunden- oder tagelang auf den Zugriff auf wichtige Informationen zu warten.

Mit HYCU R-Shield erhalten die Kunden ein leistungsstarkes Sicherheitsnetz: Offline-Wiederherstellung. Diese Funktion bietet lesbaren Zugriff auf SaaS-Daten - unabhängig von der App oder dem Anbieter. Die Offline-Wiederherstellung, die bereits für Plattformen wie Jira und Box verfügbar ist, stellt sicher, dass Ihre Daten auch dann noch zugänglich sind, wenn Ihr SaaS-Anbieter kompromittiert wird und Sie sie am dringendsten benötigen. HYCU wird diese Funktion auf weitere Workloads ausdehnen, damit Kunden auch bei unerwarteten Ereignissen die Kontrolle behalten.

Schlussfolgerung

Während sich die Bedrohungen verändert haben, sollte auch Ihre Resilienz-Strategie damit Schritt halten und diese Bedrohungen minimieren.

R-Shield ist eine Schutzschicht. Aber es ist nicht nur das. Es ist eine eingebaute Resilienzstruktur, die Ihr Team in die Lage versetzt, mehr zu sehen, schneller wiederherzustellen und die Kontrolle über Ihren gesamten Datenbestand zu behalten. Von unveränderlichen Backups bis hin zur Offline-Wiederherstellung, von tiefgreifender Beobachtbarkeit bis hin zur automatisierten Wiederherstellung sorgt R-Shield dafür, dass Sie immer geschützt, immer beobachtet und immer bereit sind.

Schließen Sie sich uns am Dienstag, den 29. April um 10:00 Uhr ET/4:00 Uhr MEZ an.MEZ für das Webinar "Full Stack Cyber Resilience für SaaS, Cloud und On-prem." Wenn Sie nicht dabei sein können, wird eine Aufzeichnung verfügbar sein.

Oder Sie können es in Aktion sehen und eine Demo von R-Shield heute anfordern.