HYCU presenta R-Shield™, la resistencia de los datos para los clientes de R-Cloud

Las apuestas han cambiado. La protección de datos debe ponerse al día.

Durante años, el ransomware fue la principal amenaza. Las copias de seguridad inmutables y las copias protegidas por aire ayudaron a sacar a las empresas del abismo y, en muchos casos, hicieron innecesario el pago de un rescate. Pero los atacantes se adaptaron.

Ahora, se están expandiendo a nuevas áreas: infraestructuras fragmentadas y aplicaciones SaaS desprotegidas.

Aquí es donde aparecen las grietas:

- La protección heredada no puede seguir el ritmo. La mayoría de las soluciones se crearon para infraestructuras heredadas y servidores genéricos, no para entornos virtuales inteligentes o en la nube. La readaptación no es una estrategia, es un riesgo.

- El patrimonio SaaS está expuesto. Las empresas confían en cientos de aplicaciones SaaS, pero la mayoría de los proveedores sólo protegen un puñado. Los repositorios Git, las unidades en la nube, las bases de conocimiento son herramientas críticas para el negocio que siguen siendo vulnerables a errores, abusos y ataques.

Ya no basta con proteger lo que es familiar o fácil. La nueva norma es la siguiente proteger todo lo que importa sin puntos ciegos, sin compromisos.

HYCU presenta Resiliency Shield para ofrecer a los clientes una cobertura total para SaaS, la nube y las instalaciones

En HYCU, nos propusimos la misión de proteger todo el patrimonio de datos. Con la introducción de HYCU Data Resiliency Cloud (R-Cloud)™ hace dos años, proporcionamos a miles de clientes la capacidad de proteger todo su patrimonio de datos con más de 80 cargas de trabajo y subiendo. La protección de todo el patrimonio de datos es fundamental, pero con la recuperación como última línea de defensa, los clientes necesitan la capacidad de proteger y recuperar cargas de trabajo frente a cualquier amenaza en cualquier aplicación.

Por eso nos complace presentar R-Shield™, un tejido de ciberresiliencia integrado en la plataforma HYCU R-Cloud, diseñada para ayudar a los clientes a ganar resiliencia, sin importar la carga de trabajo ni la amenaza. Este tejido de ciberresiliencia permite a los clientes permanecer:

- Siempre protegidos. Comienza con una infraestructura de copias de seguridad construida de forma segura con tecnología de grado militar que también garantiza que sus datos estén siempre ocultos a sus enemigos. Proteja todas sus cargas de trabajo críticas (no sólo unas pocas) con sus datos siempre bajo su control con copias de seguridad inmutables propiedad del cliente.

- Siempre Observando. Visibilidad completa de todo su patrimonio de datos para exponer el riesgo, y detección profunda de anomalías y escaneo de ransomware en la capa de aplicación para una respuesta rápida.

- Siempre listos. A pesar de toda la protección y prevención, los clientes necesitan estar siempre listos para recuperar lo que necesitan cuando lo necesitan. Los clientes pueden estar tranquilos sabiendo que disponen de copias de seguridad validadas y que pueden recuperar cualquier carga de trabajo o datos específicos con confianza y de acuerdo con sus runbooks. Ya se trate de amenazas internas, ataques a la cadena de suministro, ataques de ransomware o un simple error humano, los clientes tendrán acceso a sus datos cuando los necesiten y donde los necesiten.

Las copias de seguridad son ahora un objetivo principal para los atacantes. Según el Informe sobre el estado del ransomware 2024 de Sophos, el 94% de las organizaciones afectadas por ransomware el año pasado afirmaron que los ciberdelincuentes intentaron poner en peligro sus copias de seguridad durante el ataque. Es fundamental que sus copias de seguridad no sean fáciles de encontrar, y que su solución de copia de seguridad sea segura, reforzada y esté a prueba de batallas.

HYCU reduce la superficie de ataque de sus copias de seguridad de tres maneras:

- Fortalecida y de grado militar. Comienza con los principios arquitectónicos correctos. HYCU asegura sus copias de seguridad con un dispositivo virtual endurecido en el que confían las agencias federales. Con una arquitectura de grado militar y certificaciones como DISA STIG, Common Criteria, y vTPM, sus datos permanecen aislados, protegidos y listos por muy sofisticado que sea el ataque.

- Arquitectura sin Agentes. La complejidad de la infraestructura es uno de los mayores enemigos para mantener los datos a salvo. HYCU elimina la complejidad de las copias de seguridad, y el riesgo, con una arquitectura de diseño cero que elimina los agentes o la multitud de servidores independientes y aprovecha las API nativas sin puertas traseras.

- Encubrimiento de los datos de copia de seguridad: No hay necesidad de que los datos de copia de seguridad sean visibles para nadie más que el servicio de copia de seguridad. Al proporcionar la opción de aislar el tráfico de copia de seguridad en una red segura e independiente, HYCU crea una barrera entre las redes de producción y los datos de copia de seguridad. Además, HYCU es consciente de que los entornos son dinámicos y hay ocasiones en las que los clientes no pueden mantener las redes aisladas, por lo que proporciona una supervisión continua de quién tiene acceso a los datos de copia de seguridad y avisa a los clientes cuando participantes ajenos a HYCU tienen acceso a los datos para que tomen medidas inmediatas.

R-Lock™ - Copias inmutables y externas

Todas las organizaciones maduras tienen copias inmutables y externas para sus cargas de trabajo locales. Seguir la regla 3-2-1 es un enfoque que lleva décadas aplicándose. Sin embargo, cuando se trata de aplicaciones SaaS, los clientes se enfrentan a dos problemas:

- Cobertura limitada. La mayoría de los proveedores protegen Microsoft 365, Salesforce, y poco más, dejando expuestas herramientas críticas como GitHub, Box y Confluence.

- Copias de seguridad controladas por el proveedor.Los clientes suelen ceder el control, lo que aumenta el riesgo de terceros.

Con R-Lock, HYCU es la única solución que ofrece inmutabilidad de nivel empresarial en más de 80 cargas de trabajo de SaaS y en la nube. Sin dependencia de un proveedor, sólo copias de seguridad inmutables y eficientes almacenadas en su nube o en almacenamiento on-prem. Usted es el propietario de los datos, del destino y de la ruta de recuperación. Eso es verdadera resiliencia, a escala.

Utilicemos aplicaciones como Jira & Box. Los clientes pueden almacenar copias con una rápida inmutabilidad a nivel de objeto con la frecuencia que deseen. Si un empleado descontento comienza a borrar archivos críticos, los usuarios de HYCU pueden simplemente seleccionar un punto seguro en el tiempo y restaurar estos archivos desde una copia segura e inmutable que se almacena de forma eficiente.

Siempre Observando

Visualice el Estado de Protección de su Completo Patrimonio de Datos

En un entorno de centro de datos tradicional, los clientes tenían control y visibilidad completos de todos los servicios que se desplegaban. En el mundo de la nube pública y el SaaS, es fácil que los equipos de TI pierdan la pista de qué servicios y aplicaciones se están utilizando y dónde. A menudo, cargas de trabajo como AWS IAM, Lambda, GitHub y GitHub.entity-type="node" data-entity-uuid="f1aa5d5e-2a7f-4332-883d-a0c757cbbab7" data-entity-substitution="canonical">DocuSign conllevan un inmenso valor y a menudo están desprotegidos y se pasan por alto.

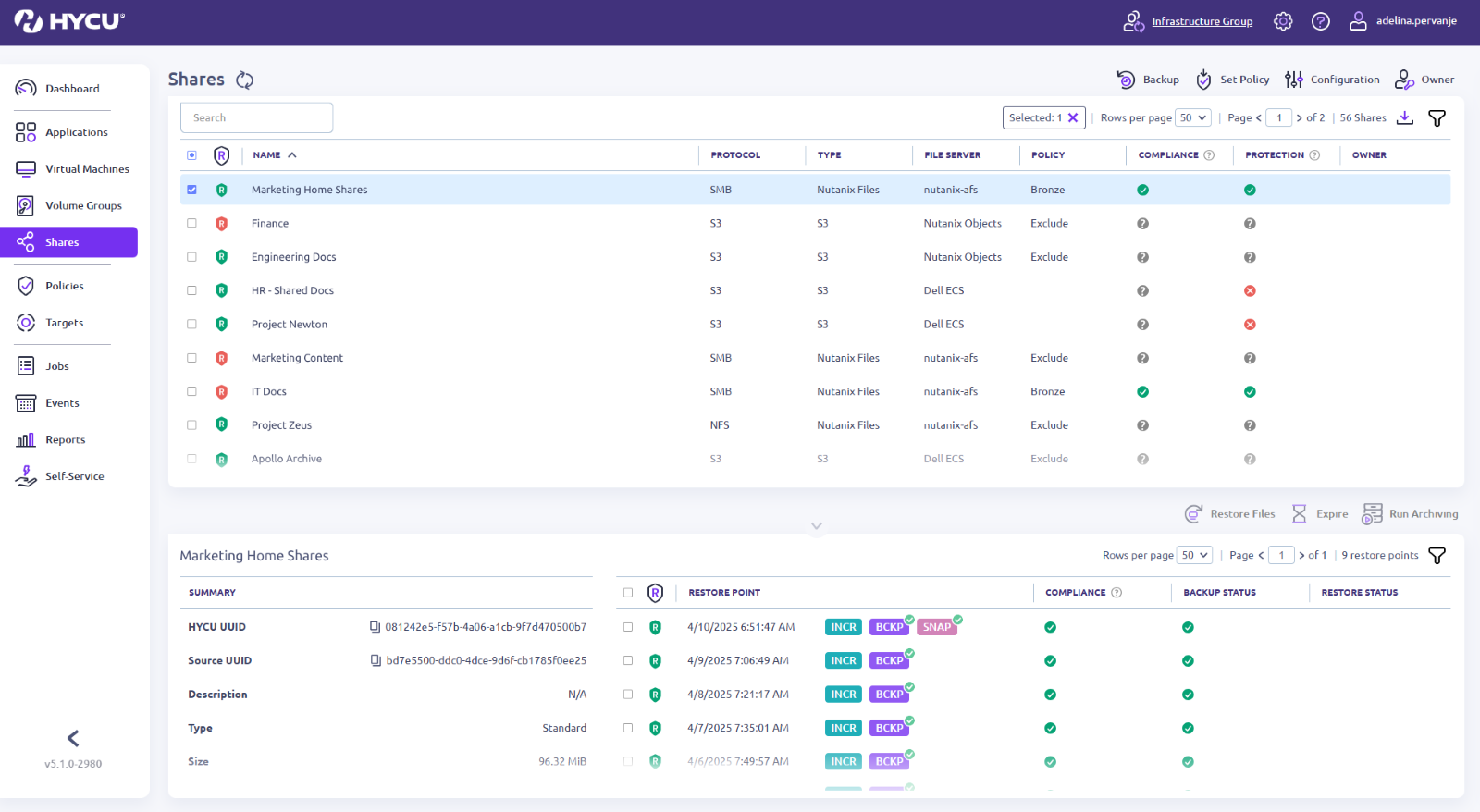

Con HYCU R-Graph, los clientes pueden descubrir automáticamente y visualizar al instante todo su patrimonio de datos y exponer los servicios y aplicaciones que utiliza cada departamento. A continuación, los equipos pueden ver y comprender inmediatamente qué aplicaciones no tienen ninguna capacidad validada de recuperación, copia de seguridad o retención de datos. Esto ayuda a exponer el riesgo cibernético y de cumplimiento normativo, en un único mapa.

Detección inteligente de anomalías

Una gran parte de la observación de anomalías no es sólo la detección, sino la rapidez con la que podemos detectarlas. Existe una gran variedad de heurísticas empleadas en la industria. Uno de los métodos más utilizados y mejor comprendidos es la cantidad de cambios en los datos. Aunque pueda parecer que esto es tan sencillo como ejecutar una función de Excel para ver la desviación estándar durante un periodo de tiempo, para hacerlo bien y eliminar demasiadas alertas falsas, la heurística debe estar incorporada en el sistema. HYCU tiene esto incorporado para las cargas de trabajo tradicionales como VMs y Filesystem mediante el seguimiento del rango de cambio entre copias de seguridad.

Mientras que la tasa de cambio de datos es buena para las cargas de trabajo tradicionales que se ejecutan en VMs, Apps y Filesystem, SaaS es una bestia diferente. El cambio de capacidad estándar no es el camino correcto. Imagínese, añadir nuevos usuarios en un sistema de gestión de identidades como Okta puede parecer sencillo, pero la capacidad que añade es minúscula respecto al total, por lo que la "tasa de cambio de datos" estándar no lo captará. Necesitamos hacer un seguimiento de las actualizaciones a nivel de objeto. HYCU rastrea cosas como el número de adiciones y eliminaciones a Okta y eso permite a los clientes ver si se están produciendo actividades anómalas en la infraestructura crítica.

Detección de malware a nivel de fuente

La detección temprana de amenazas es esencial para minimizar las interrupciones, pero la mayoría de las herramientas de copia de seguridad vienen con compensaciones. El enfoque tradicional de los proveedores ha sido uno de estos dos enfoques:

- Montar la copia de seguridad en un servidor nuevo y ejecutar las comprobaciones

- Confiar en el escaneado de metadatos horas después de que se completen las copias de seguridad, a menudo en sus propios planos de control SaaS.

En ambos casos, debido a la complejidad del movimiento de datos, sólo se escanea un conjunto selecto de datos. Esto crea una falsa sensación de seguridad y/o genera un retraso en la detección. En el envío externo de metadatos a la nube, también introduce un nuevo vector de ataque: su proveedor. Con los datos sensibles efectivamente entregados y escaneados fuera de su entorno, los tiempos de permanencia siguen siendo elevados y la superficie de riesgo se amplía.

HYCU adopta un enfoque fundamentalmente diferente. Escaneamos datos reales, justo en la fuente, antes de que salgan de su entorno. Eso significa una detección más rápida y continua sin comprometer el rendimiento ni el control. No hay acceso a datos de proveedores, ni cargas retrasadas, ni escaneado centralizado que ponga en riesgo sus datos. Al ser compatible con cualquier objetivo de copia de seguridad, HYCU le ofrece un control más estricto y un radio de explosión drásticamente reducido. Los datos permanecen donde deben estar: en sus manos.

Siempre a punto

Copias de seguridad validadas: Recupere con confianza

Como dice el refrán, "la práctica hace la perfección". La recuperación no es diferente. Los clientes deben validar continuamente que el sistema y la infraestructura estén siempre listos para la recuperación. HYCU facilita a los clientes la configuración de la validación continua. La validación tradicional consiste simplemente en poner en marcha una VM, enviar un ping y marcarla como "buena". Aunque eso es un comienzo, no es suficiente. HYCU va más allá al validar las propias bases de datos y aplicaciones, dando a los equipos la verdadera confianza de que todo lo crítico funcionará cuando se restaure.

Opciones de recuperación flexibles

Cada escenario de recuperación es diferente. Algunas situaciones exigen restauraciones quirúrgicas. Otras exigen la recuperación completa de aplicaciones a sistemas alternativos, instancias, hipervisores o incluso a través de nubes. Por eso HYCU ofrece una amplia gama de opciones de recuperación. Opciones para que los clientes puedan elegir lo que más les convenga. Ya sea que necesite recuperar un archivo específico o mover todo un entorno a otra plataforma, HYCU le asegura que recuperará sus datos, cuando y donde los necesite.

Ciber Recuperación Automatizada

Cuando llega el momento de la recuperación, los clientes pueden necesitar algo más que cargas de trabajo individuales: pueden necesitar que aplicaciones enteras vuelvan a estar en línea, incluyendo máquinas virtuales, sistemas de archivos, bases de datos y almacenamiento de objetos. HYCU automatiza este proceso de recuperación de pila completa para que la restauración sea rápida y eficiente. Para un control aún mayor, HYCU admite la orquestación a través de las API REST de Intentful y herramientas como Terraform Provider. Ya se trate de una recuperación local, a una nube diferente o a través de infraestructuras, la automatización garantiza un retorno al servicio coordinado y sin problemas.

Recuperación en línea de ataques a la cadena de suministro

Los ciberatacantes han centrado su atención en los proveedores de SaaS y de la nube de alto valor, donde una sola brecha puede comprometer a miles de clientes. Desde LastPass hasta Typeform y Snowflake, el patrón es claro: ningún proveedor es inmune. Por eso la capacidad de recuperación no puede limitarse a las copias de seguridad, sino que debe incluir un plan para recuperar el acceso a los datos críticos cuando el propio servicio deje de estar disponible. Cuando los sistemas del proveedor sufren una brecha o quedan fuera de línea, sus equipos no pueden permitirse esperar horas o días para acceder a información vital.

Con HYCU R-Shield, los clientes obtienen una potente red de seguridad: recuperación offline. Esta capacidad proporciona un acceso legible a los datos de SaaS, independientemente de la aplicación o el proveedor. Ya en funcionamiento para plataformas como Jira y Box, la recuperación fuera de línea garantiza que incluso si su proveedor de SaaS se ve comprometido, sus datos seguirán siendo accesibles cuando más los necesite. HYCU sigue ampliando esta función a más cargas de trabajo, para que los clientes mantengan el control, incluso ante lo inesperado.

Conclusión

Si bien las amenazas han cambiado, también debe hacerlo su estrategia de resiliencia para mantenerse al día y minimizarlas.

R-Shield es una capa de protección. Pero no es sólo eso. Es un tejido de resiliencia integrado que permite a su equipo ver más, recuperarse más rápido y mantener el control en todo su patrimonio de datos. Desde las copias de seguridad inmutables hasta la recuperación fuera de línea, desde la observabilidad profunda hasta la restauración automatizada, R-Shield se asegura de que usted esté siempre protegido, siempre observando y siempre listo.

Únase a nosotros el martes 29 de abril a las 10:00 a.m. ET/4:00 p.m. CET para asistir al seminario web de presentación, "Full Stack Cyber Resilience for SaaS, Cloud and On-prem". Si no puede asistir, estará disponible una repetición.

O puede verlo en acción y solicite hoy mismo una demostración de R-Shield.