Copia de seguridad efectiva de Bitbucket simplificada con HYCU

Bitbucket = Las joyas de la corona de su entorno

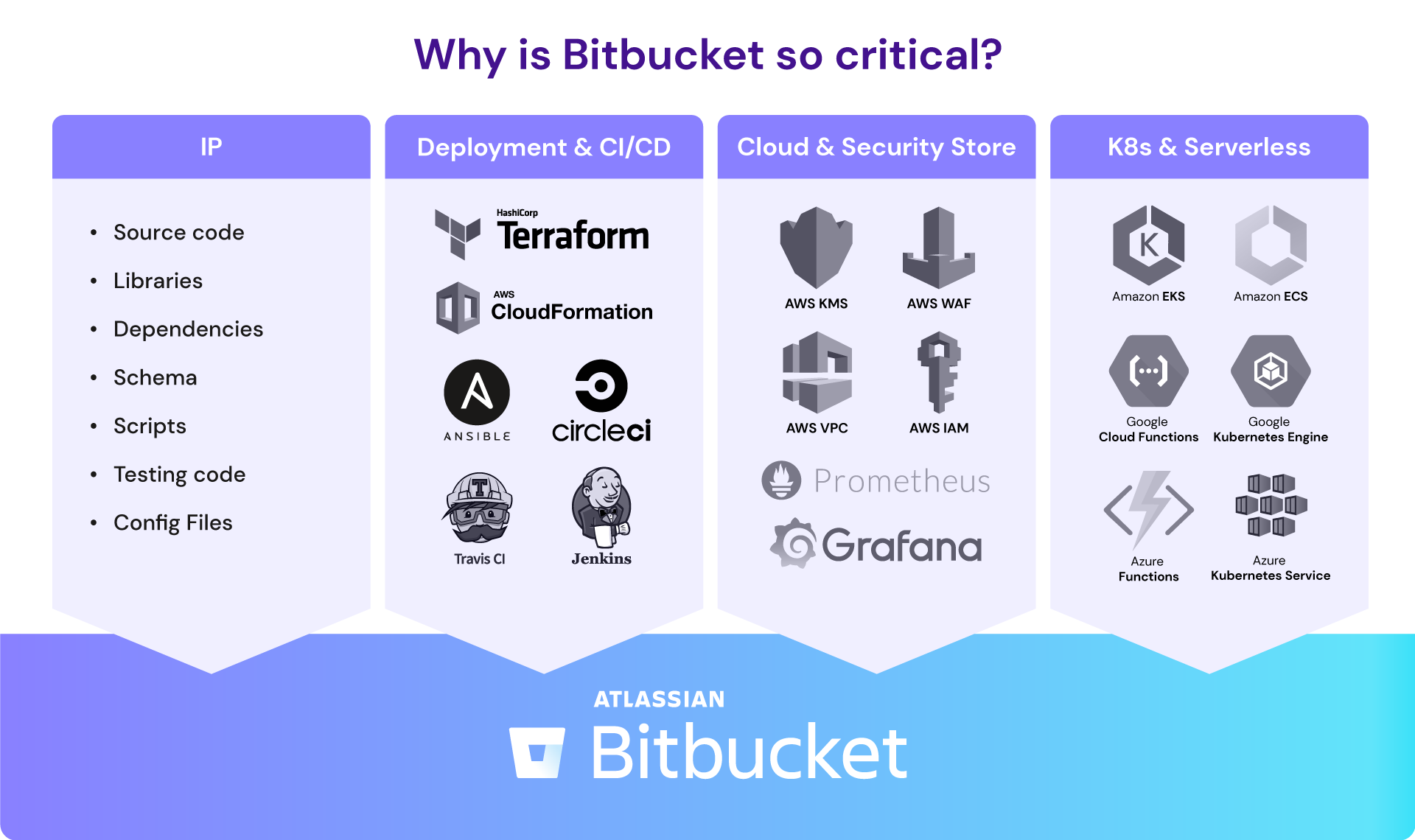

Bitbucket, al igual que otros repositorios Git son fundamentales para su desarrollo de software. Pero de hecho, es mucho más. Para muchas organizaciones, Bitbucket es la fuente de su IP y de todas las configuraciones críticas para el funcionamiento de su infraestructura. He aquí algunos casos de uso centrales:

- Control de versiones: Proporcionan un sólido sistema de control de versiones, que permite a los equipos realizar un seguimiento de los cambios, colaborar de manera eficiente y volver a versiones anteriores si es necesario.

- Colaboración: Permiten que varios desarrolladores trabajen simultáneamente en el mismo proyecto, fusionando los cambios y resolviendo los conflictos.

- Revisión del código: Características como los pull requests facilitan los procesos de revisión del código, mejorando la calidad del mismo y el intercambio de conocimientos.

- Integración CI/CD: Se integran perfectamente con los pipelines CI/CD, automatizando los procesos de construcción, prueba y despliegue.

Gráfico que muestra por qué Bitbucket es tan crítico

Amenazas a su IP, código fuente y configuraciones

Los datos y configuraciones almacenados en Bitbucket impulsan su organización. Se trata de almacenar y gestionar su código fuente y la mayoría de sus DevOps y configuraciones de infraestructura. Por ejemplo, ¿dónde cree que se almacenan sus archivos YAML para sus funciones Lambda? ¿O sus plantillas Terraform? Perder o corromper sus datos en Bitbucket puede:

- Comprometer su IP y código fuente.

- Obligar a su organización a reconstruir configuraciones en toda su infraestructura y ciclo de vida de la aplicación.

- Impactar las experiencias de los clientes

- Destruir la productividad de los desarrolladores.

Escenarios comunes que conducen a la pérdida de datos en Bitbucket

Puede categorizar estos escenarios por pérdida accidental de datos, configuraciones erróneas y, como siempre, la Ley de Murphy.

Pérdida accidental de datos. Este es el escenario más común con diferencia y uno que prácticamente puede garantizar que ocurrirá en su organización. Ya sea un administrador o un usuario, la gente comete errores. He aquí algunos ejemplos:

- Borrados accidentales (siempre puede contar con éste)

- Sobrescrituras

- Misconfiguraciones

Ciberataques o amenazas internas. Sus repositorios Git, ya sean Bitbucket o Github, son las joyas de la corona de su organización. Esto las convierte en un objetivo lucrativo para los ciberdelincuentes que pretenden pedir rescates, realizar filtraciones o espionaje. He aquí algunos ejemplos recientes de ello:

- Inyección de código malicioso directamente en las bibliotecas expuestas

- Ataque a los repositorios Git para el robo de credenciales de sus claves API, contraseñas y claves criptográficas.

- Contribuciones/commits maliciosos. El equipo de Checkmarx Zero expuso cómo en julio de 2023, detectaron commits sospechosos en varios repos.

- Envío de pull requests fraudulentos

Recomendaciones: Garantizar la seguridad a nivel de inquilino, el cumplimiento y la continuidad del negocio de Bitbucket

Dado que la mayoría de las organizaciones utilizan Bitbucket en la nube de Atlasian, puede resultar confuso comprender el alcance de su responsabilidad. En otro artículo, resumimos el ámbito de responsabilidad entre un proveedor (Atlassian Cloud) y el arrendatario (su organización). He aquí una lista de comprobación de las acciones fundamentales de su organización cuando utilice Bitbucket o cualquier otro repositorio en la nube.

- Habilite la autenticación multifactor (MFA) para todos los usuarios y utilice el inicio de sesión único (SSO)

- Implemente políticas de mínimo privilegio para los derechos de acceso.

- Limite y supervise los accesos/permisos, especialmente si su organización utiliza contratistas o agencias de desarrollo de terceros. Conozca cómo Atlassian Guard planea apoyar a las organizaciones con esto.

- Habilite reglas de protección de ramas y establezca restricciones de ramas.

- Evite almacenar claves API, contraseñas y tokens en Bitbucket

- Revise el proceso de fusión y las contribuciones.

- Busque regularmente repositorios clonados.

- Automatice las copias de seguridad con una frecuencia diaria (como mínimo)

- Mantenga copias externas de su repositorio, a través de sus copias de seguridad, en un almacenamiento inmutable (por ejemplo, un cubo Amazon S3 con bloqueo de objetos activado)

- Pruebe periódicamente las recuperaciones de los repositorios para simular un evento cibernético.

Para saber más sobre cómo asegurar y proteger sus repositorios Git, vea este debate a la carta entre los líderes de producto de HYCU: GitHub Security: Fusione la protección de datos con su flujo de trabajo DevOps

Obtenga las últimas novedades y actualizaciones

By submitting, I agree to the HYCU Acuerdo de suscripción , Terms of Usage , and Política de privacidad .